Ubuntu – Nach do-release-upgrade LVM Warnung – WARNING: PV /dev/sdaX in VG XXX-vg is using an old PV header, modify the VG to update.

Nachdem ich ein Upgrade mittels do-release-upgrade auf Ubuntu 20.04 durchgeführt habe, habe ich die Warnung bekommen:

Replacing config file /run/grub/menu.lst with new version Updating /boot/grub/menu.lst ... done /etc/kernel/postinst.d/zz-update-grub: Quelldatei `/etc/default/grub' Quelldatei `/etc/default/grub.d/init-select.cfg' GRUB-Konfigurationsdatei wird erstellt … WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update. WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update. WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update. WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update. WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update. WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update. WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update. WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update. WARNING: PV /dev/sda5 in VG hostname-vg is using an old PV header, modify the VG to update.

Ein update der Informationen schafft Abhilfe:

sudo vgck sudo vgck --updatemetadata hostname-vg

Das erste Kommando prüft nochmal die PV header, das zweite aktualisiert die Metadaten (hostename-vg ist durch den Namen der Volume Group zu ersetzen).

Ubuntu – PHP von ppa:ondrej/php entfernen mittels php-purge

Nach einem do-release-upgrade auf eine neuere Ubuntu-Version (in meinem Fall auf Version 20.04), ist es meist sinnvoll die auf der alten Version installierte PHP-Version aus dem Personal Package Archive (ppa) des Launchpad zu entfernen und die mitgelieferte Version zu nutzen.

Erstmal aufräumen:

sudo apt autoremove sudo apt remove php7.4-common

Dann sich um das PPA selbst kümmern:

sudo add-apt-repository ppa:ondrej/php sudo apt install ppa-purge sudo ppa-purge ppa:ondrej/php

Und dann ggf. noch PHP aus dem Ubuntu Standard Repository installieren:

sudo apt update sudo apt install php php-cli php-fpm php-json php-common php-mysql php-zip php-gd php-mbstring php-curl php-xml php-pear php-bcmath

Quellen:

https://askubuntu.com/questions/1303354/after-upgrading-to-ubuntu-20-04-from-18-04-unable-to-install-php

https://computingforgeeks.com/how-to-install-php-on-ubuntu/

Ubuntu – Probleme mit dem Paket lxd beim Upgrade von 16.04 auf 18.04

Paket lxd – Hier wurde ein Kommando ins deutsche Übersetzt profile in Profile, leider funktioniert damit das Paket-Update nicht mehr.

LANG=C apt full-upgrade

Damit sollte es funktionieren.

Kitty – F-Tasten und Druck-Dialog

Beim drücken der F-Tasten in Kitty werden nicht die erwarteten Aktionen ausgeführt (z.B. in mc, byobu oder tmux). Die Taste F7 bringt den Druck-Dialog zum Vorschein.

In der kitty.ini zu finden unter %USERPROFILE%\AppData\Roaming\KiTTY\kitty.ini

[Shortcuts] ; Print all window buffer content (default is F7) printall=

Das Semikolon vor printall= entfernen oder alle Abkürzungen ausschalten mit:

[KiTTY] ; shortcuts: enable/disable keybord shortcuts shortcuts=no

Jetzt sollte schon einmal die F7 Taste nicht mehr den Druck-Dialog auslösen.

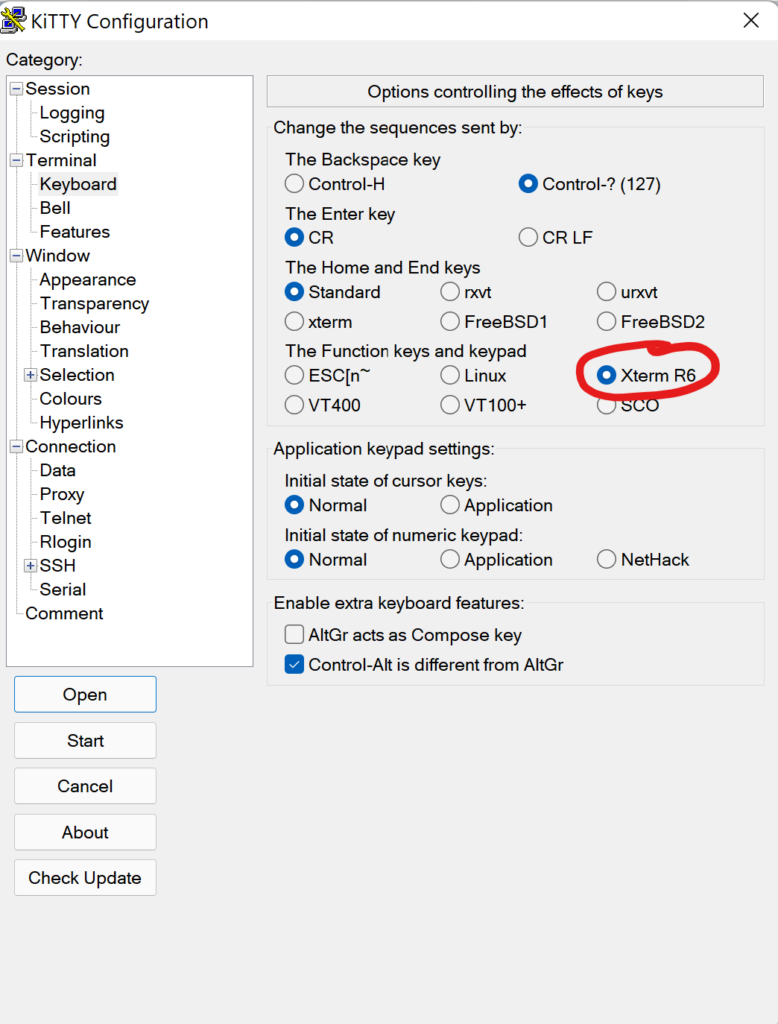

Um die Tasten F1 – F4 zu nutzen, muss unter der jeweiligen Kitty-Session -> Terminal -> Keyboard -> The Function key and keypad auf Xterm R6 umgestellt werden (ESC[n~ ist der Standard).

Outlook 365 – Alten Konto-Anmeldedialog wiederherstellen

Computer\HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Outlook\Setup DisableOffice365SimplifiedAccountCreationund den Wert auf 1 setzen.

Ubuntu und Paspberry Pi – WLAN Informationen

Ein gutes Werkzeug ist wavemon.

sudo apt install wavemon

Hilfreich ist auch iwconfig.

iwconfig wlan0

Um die verfügbaren WLANs anzuzeichen, eignet sich nmcli.

nmcli dev wifi

Um eine kontinuierliche Anzeige der Verbindungsqualität zu bekommen:

watch -n 1 cat /proc/net/wireless